clasificacion de los virus informatios

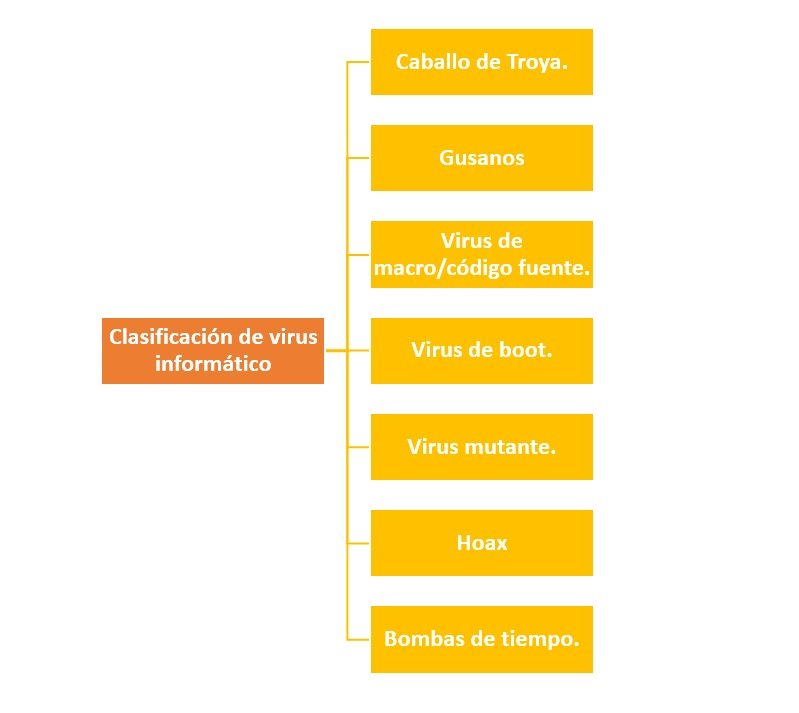

Clasificación de virus informáticos

Los virus son programas informáticos que se instalan en nuestro ordenador de forma inesperada y sin nuestro permiso. Su objetivo es modificar el funcionamiento del mismo y puede llegar a destruir o inhabilitar archivos o programas que tengamos en el ordenador. La forma de propagarse y lo efectos que puedan tener, depende del tipo de virus que se haya instalado.

¿QUE ES VIRUS INFORMATICO?

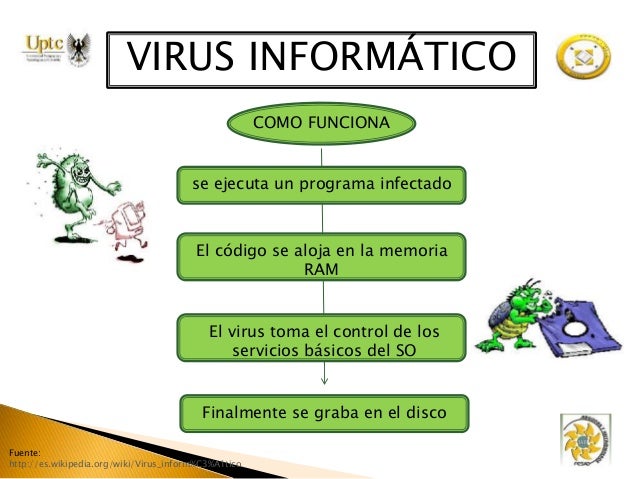

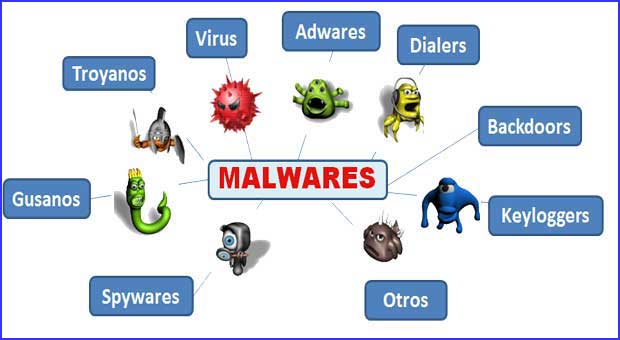

Un virus informático es un programa que se copia automáticamente y que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Aunque popularmente se incluye al "malware" dentro de los virus, en el sentido estricto de esta ciencia los virus son programas que se replican y ejecutan por sí mismos. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más benignos, que solo se caracterizan por ser molestos.

Los virus informáticos tienen, básicamente, la función de propagarse, replicándose, pero algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil

Algunos de los más comunes son los siguientes:

Caballo de Troya:

pasan desapercibidos al usuario y presentan una función aparente diferente a la que vana desarrollar en realidad: es decir, el usuario lo confunde con un programa totalmente legítimo, pero al ejecutarlo, puede llegar a permitir que otro usuario se haga con el control del ordenador. No es un virus en sentido estricto ya que no se puede propagar.

Gusanos (worms):

Los gusanos se reproducen de forma autónoma y van borrando todos los datos de la memoria RAM.

Virus de macros/ Código fuente:

Son virus que se contienen en documentos de texto de programas como Word y también en hojas de cálculo como las de Excel. Esto se debe a que se hacen pasar por una macro de dicho documento. Una macro es una secuencia de órdenes de teclado y ratón asociadas a una sola tecla o combinación de teclas. Podemos programar una macro si realizamos una misma acción repetidas veces para mejorar nuestra productividad. Este tipo de virus, busca documentos que contengan macros programadas pro nosotros, para esconderse entre ellas.

Virus de programa:

Atacan a archivos ejecutables, es decir, aquellos con extensiones como EXE, COM, DLL, OVL, DRV, SYS, BIN y pueden transferirse a otros programas.

Virus de Boot:

Atacan a servicios de inicio y boot del sector de arranque de los discos duros.

Virus mutantes:

Van modificando su código para evitar ser detectados por el antivirus.

Hoax:

No son virus propiamente dichos, sino cadenas de mensajes distribuidas a través del correo electrónico y redes sociales. Estos mensajes suelen apelar a el renvío del mismo usando “amenazas” del tipo “Si no reenvías este mensaje...” o propagando información falsa sobre un “nuevo virus informático” o un niño perdido. No debemos continuar estas cadenas renviando el mensaje ya que no son más que falsedades que pretenden conseguir un colapso.

Bombas de tiempo:

Están ocultos en archivos o en la memoria del sistema y están programados para actuar a una hora determinada soltando un molesto mensaje en el equipo infectado.

Virus de macro/código fuente.

Denominados así por tratarse de una amplia gama de virus que llegan al ordenador (infectan exclusivamente una computadora), y que se adhieren a los archivos de Word y Excel, tienen por característica duplicar este archivo y generar la emisión de correos electrónicos o de mensajes en cualesquiera de las plataformas.

Virus de boot.

O también conocido como virus de arranque, es aquel que solamente se activa al momento de que se inicia el dispositivo, su forma de invasión solo proviene de un dispositivo externo llámese disquete, cd, o pen drive.

Se caracteriza por no ejercer acción alguna hasta tanto no haya invadido todo el sistema, momento para el cual ocasiona el colapso interno y el dispositivo no enciende más.

Virus mutante.

Son aquellos que invaden el sistema solo por medio de la descarga y posterior ejecución de un archivo resultando en múltiples copias del mismo, pero con diferentes códigos de origen.

De aquí su denominación de mutantes pues cambian y varían de una forma u otra, siendo de dificultosa detección, su daño determina la multiplicidad de archivos basura.

Hoax.

Son alertas subliminales de virus que se detectan en ciertas páginas engañosas, en sí no son virus, pero dado que invaden la funcionabilidad del programa son considerados como potencialmente dañinos.

Virus Lentos

Los virus de tipo lento hacen honor a su nombre infectando solamente los archivos que el usuario hace ejecutar por el SO, simplemente siguen la corriente y aprovechan cada una de las cosas que se ejecutan.

Por ejemplo, un virus únicamente podrá infectar el sector de arranque de un disquete cuando se use el comando FORMAT o SYS para escribir algo en dicho sector. De los archivos que pretende infectar realiza una copia que infecta, dejando al original intacto.

Retro-virus o virus antivirus

Un retrovirus intenta como método de defensa atacar directamente al programa antivirus incluido en la computadora.

Para los programas de virus esta no es una información difícil de obtener ya que pueden conseguir cualquier copia de antivirus que hay en el mercado. Con un poco de tiempo pueden descubrir cuáles son los puntos débiles del programa y buscar una buena forma de aprovecharse de ello. Generalmente los retro-virus buscan el archivo de definición de virus y lo eliminan, imposibilitando al antivirus la identificación de sus enemigos. Suelen hacer lo mismo con el registro del comprobador de integridad.

Otros retro-virus detectan al programa antivirus en memoria y tratan de ocultarse o inician una rutina destructiva antes de que el antivirus logre encontrarlos. Algunos incluso modifican el entorno de tal manera que termina por afectar el funcionamiento del antivirus.

Virus Multipartitos.

Los virus multipartitos atacan a los sectores de arranque y a los ficheros ejecutables. Su nombre está dado porque infectan las computadoras de varias formas. No se limitan a infectar un tipo de archivo ni una zona de la unidad de disco rígido. Cuando se ejecuta una aplicación infectada con uno de estos virus, éste infecta el sector de arranque. La próxima vez que arranque la computadora, el virus atacará a cualquier programa que se ejecute.

Conejo.

Cuando las computadoras de tipo medio estaban extendidas especialmente en ambientes universitarios, funcionaban como multiusario, múltiples usuarios se conectaban simultáneamente a ellos mediante terminales con un nivel de prioridad. La computadora ejecutaba los programas de cada usuario dependiendo de su prioridad superior, atendía al recién llegado y al acabar continuaba con lo que hacía con anterioridad. Como por regla general, los estudiantes tenían prioridad mínima, a alguno de ellos se le ocurrió la idea de crear este virus. El programa se colocaba en la cola de espera y cuando llegaba su turno se ejecutaba haciendo una copia de si mismo, agregándola también en la cola de espera. Los procesos a ser ejecutados iban multiplicándose hasta consumir toda la memoria de la computadora central interrumpiendo todos los procesamientos.

Macro-Virus

Los macro-virus representan una de las amenazas más importantes para una red. Actualmente son los virus que más se están extendiendo a través de Internet. Representan una amenaza tanto para las redes informáticas como para las computadoras independientes. Su máximo peligro está en que son completamente independientes del sistema operativo o de la plataforma. Es más, ni siquiera son programas ejecutables.

Los macro-virus representan una de las amenazas más importantes para una red. Actualmente son los virus que más se están extendiendo a través de Internet. Representan una amenaza tanto para las redes informáticas como para las computadoras independientes. Su máximo peligro está en que son completamente independientes del sistema operativo o de la plataforma. Es más, ni siquiera son programas ejecutables.

Camaleones

Son una variedad similar a los Caballos de Troya, pero actúan como otros programas comerciales, en los que el usuario confía, mientras que en realidad están haciendo algún tipo de daño. Cuando están correctamente programados, los camaleones pueden realizar todas las funciones de los programas legítimos a los que sustituyen (actúan como programas de demostración de productos, los cuales son simulaciones de programas reales). Un software camaleón podría, por ejemplo, emular un programa de acceso a sistemas remotos (rlogin, telnet) realizando todas las acciones que ellos realizan, pero como tarea adicional (y oculta a los usuarios) va almacenando en algún archivo los diferentes logins y passwords para que posteriormente puedan ser recuperados y utilizados ilegalmente por el creador de virus camaleón.

Los Nuevos Word.

- Happy99. Fue descubierto en Junio de 1999. La primera vez que es ejecutando se ven fuegos artificiales y un cartel que dice “Happy 99”. Este cartel es una fachada, ya que mientras se encarga de reemplazar algunos archivos. Cada mensaje que se manda por e-mail, crea un mensaje alternativo que tiene adjunto el Happy99. Este gusano tiene una lista de cada e-mail al cuel fue enviada una copia del Happy99.

- Melissa Virus. El virus Melissa es un virus de Macro en Word, que infecta el sistema y manda 50 copias de sí mismo, utilizando el Microsoft Outlook. Muestra un mensaje que dice “Important Message from <nombre>” y manda un e-mail adjuntando el archivo .doc. Aún, si la máquina no tuviera el Microsoft Outlook. Este troyano/virus infecta la máquina.

- Bubbleboy Worm. Este gusano nunca salió a la luz, sino que fue creado por una persona que quiso demostrar las falencias que tiene el sistema VBS Script. Lo importante de este virus es que es enviado por e-mail, pero puede infectar a la máquina sin la necesidad de abrir ningún archivo adjunto. Ya que el gusano viene incluido en el e-mail, por eso hace este gusano muy peligroso. Simplemente al hacerle un click en el mensaje el virus se activa. Es por esto, que este virus sólo infecta máquinas Windows 98, 2000, XP, con IE 5/6 y MS Outlook Express.

- W32.Sobig.F@mm, W32, Blaster.Worm. Representa la última generación de gusanos, teniendo la capacidad de multiplicarse a través del sistema operativo en base al protocolo TCP/IP, sin necesidad si quiera de intercambio directo de información. Estos virus aprovechan debilidades de seguridad de los sistemas operativos para auto reproducirse y pueden ser considerablemente dañinos, sobre todo en entornos donde las comunicaciones electrónicas son esenciales para la continuidad del negocio.

Virus de ocultamiento o Stealth (Fantasmas).

Son virus que tratan de camuflarse para evitar ser detectados y eliminados. Entre los mecanismos que estos virus usan para lograr su objetivo se encuentran: ocultamiento de ciertos archivos y directorios, ocultamiento del mismo virus en la memoria, y ocultamiento del tamaño real en bytes o kilobytes de los archivos infectados.

Virus Polimórficos. -

Se cambia a sí mismo cada vez que se propaga, por lo cual, al intentar identificarlo buscando una secuencia de bytes que lo caractericen, no se lo encuentra. Cambia su contenido en forma aleatoria y dificulta su identificación.

Retro Virus.

- Son los virus que atacan directamente al antivirus que está en la computadora. Generalmente lo que hace es que busca las tablas de las definiciones de virus del antivirus y las destruye.

Virus Backdoors. -

Son también conocidos como herramientas de administración remotas ocultas. Son programas que permiten controlar remotamente la computadora infectada. Generalmente son distribuidos como troyanos.

Virus Falsos o Hoax. -

Se trata de las cadenas de e-mails que generalmente anuncian la amenaza de algún virus “peligrosísimo” (que nunca existe, por supuesto) y que por temor, o con la intención de prevenir a otros, se envían y re-envían incesantemente. Esto produce un estado de pánico sin sentido y genera un molesto tráfico de información innecesaria.

Causas y consecuencias de los virus informáticos

Causas

Obtener conocimientos sobre el tema y tener conocimientos sobre los nuevos virus o antiguos que pueda haber esta es una causa, pero hay otra en la que no se hace para sólo obtener conocimiento si no para hacer algún daño.

Las causas son variadas, ya que estos pueden ser causados por hacer réplicas de algún tipo de información, o por reenviar o de esta, hasta puede llegar a hacerlo simplemente por abrir un archivo.

Consecuencias de los virus informáticos

Todos los virus que se encuentran en nuestro medio pueden llegar a crear serios daños en nuestras computadoras claro que unos más que otros, por lo que es de suma importancia estar debidamente protegidos por un Antivirus.

Generalmente estos virus entran por medio de Unidades De almacenamiento Móvil conocidas como USB, en la entrada de discos infectados, o al recibir correos electrónicos que solicitan la ejecución de algún archivo.

Las consecuencias que se pueden presentar en los equipos dependerán del tipo de Virus cada uno de ellos tiene las siguientes características:

· Auto-Reproducirse para poder obtener copia de ellos mismos sin que el usuario brinde su autorización.

· Poder para alojarse en algunos programas no necesariamente dentro del que lo portaba.

· Dañar disquetes o discos pues tienden a sobre calentarlos para que estos disminuyan su tiempo de vida.

· Memoria RAM Baja Lentitud en el equipo. Impiden que se ejecuten ciertos archivos.

· Perdida de archivos o bases de datos.

· Pueden aparecer archivos extraños que no se encontraban antes del contagio. Es necesario Reiniciar los equipos a menudo.

Los virus se identifican por ser Software diminutos pues también pueden camuflarse de esta forma es muy difícil de detectar y más fácil para ellos expenderse en la computadora, estos pueden permanecer cierto tiempo inactivo esperando un evento para la replicación de el mismo.

Cómo eliminar y evitar los virus informáticos:

¿Cómo sé si mi computadora está infectada?

Luego de abrir y ejecutar un programa o un adjunto infectado en su computadora, tal vez no se dé cuenta de que ha introducido un virus hasta que note que algo no funciona correctamente.

Los siguientes son algunos indicadores de que su computadora puede estar infectada:

La PC funciona más lenta de lo normal

La PC deja de responder o se congela con frecuencia

La PC se bloquea y se reinicia cada tantos minutos

La PC se reinicia sola y luego no funciona normalmente

Las aplicaciones de la PC no funcionan correctamente

No se puede acceder a los discos o a las unidades de disco

No puede imprimir correctamente

Aparecen mensajes de error poco usuales

Los menús y los cuadros de diálogo se ven distorsionados

Los anteriores son síntomas comunes de una infección, pero también pueden indicar problemas de hardware o software que nada tienen que ver con un virus. A menos que ejecute la herramienta de Microsoft para la eliminación de programas malintencionados e instale programas estándar de la industria, y que esté al día el software antivirus en su computadora, no hay forma de saber con certeza si su computadora está infectada con un virus o no.

Sugerencia: Preste atención a los mensajes que le advierten que ha enviado un correo electrónico que contenía un virus. Esto indica que el virus ha reconocido su dirección de correo electrónico como remitente de correo electrónico infectado. Esto no significa necesariamente que su computadora esté infectada con un virus. Algunos virus pueden falsificar direcciones de correo electrónico. Asimismo, existe una categoría de programas malintencionados llamada programas de seguridad falsos que funcionan haciendo que aparezcan alertas de virusfalsas en su computadora.

Sugerencia: Preste atención a los mensajes que le advierten que ha enviado un correo electrónico que contenía un virus. Esto indica que el virus ha reconocido su dirección de correo electrónico como remitente de correo electrónico infectado. Esto no significa necesariamente que su computadora esté infectada con un virus. Algunos virus pueden falsificar direcciones de correo electrónico. Asimismo, existe una categoría de programas malintencionados llamada programas de seguridad falsos que funcionan haciendo que aparezcan alertas de virusfalsas en su computadora.

Cómo puedo instalar actualizaciones y un programa antivirus si no puedo usar mi PC?

Puede resultar difícil descargar herramientas o actualizar la PC si ésta tiene un virus. En ese caso, puede probar una de las siguientes opciones:

Use otra PC para descargar las herramientas a un disco.Solicite ayuda a través del soporte técnico de Microsoft.

¿Cómo puedo evitar las infecciones de virus de computadora?

No se puede garantizar la seguridad de su PC, pero existen muchas formas de disminuir la probabilidad de que ingrese un virus a su computadora.

Es imprescindible que su programa antivirus cuente con las últimas actualizaciones (usualmente denominadas “archivos de definición”) que ayudan a la herramienta a identificar y a eliminar las últimas amenazas.

Puede continuar mejorando la seguridad de su computadora y disminuir las posibilidades de que sufra una infección mediante el uso de un firewall (US), actualizando su computadora, teniendo un programa antivirus actualizado (como por ejemplo Microsoft Security Essentials ) ,

O también :

Avast Free Antivirus - Avast Pro Antivirus - Avast Internet Security (Mas Informacion)

Eset Nod32 Antivirus - Eset Smart Security (Mas informacion)

McAfee Antivirus - McAfee Internet Security - McAfee Total Protection (Mas Informacion)

y usando algunas prácticas mejores. Para obtener información detallada sobre cómo evitar infecciones, visite el sitio web de Microsoft Windows.

Sugerencia: Dado que ningún método de seguridad está garantizado, es importante realizar copias de seguridad de los archivos más importantes con regularidad.

fuente:

https://www.taringa.net/posts/info/16245061/Virus-Informaticos-Tipos-De-Virus-Y-Como-Eliminarlos.html

https://tecnologiatotales.blogspot.com/2011/08/como-se-clasifican-los-virus.html

https://www.cyldigital.es/articulo/clasificacion-de-virus-informaticos

https://www.clasificacionde.org/clasificacion-de-virus-informatico/

https://gerardovallecillo.wikispaces.com/Clasificaci%C3%B3n+de+los+Virus+Inform%C3%A1ticos

http://informatica101vespertino.wikia.com/wiki/Causas_y_consecuencias_de_los_virus_inform%C3%A1ticos

para fines educativos

Comentarios

Publicar un comentario